|

|||||

|

Założenia i działanie systemu z dostępu warunkowego CAS (Conditianal Access System) W wielu przypadkach usługi oparte na platformie DVB będą albo płatne, albo przynajmniej będą zawierały pewne elementy, które nie powinny być powszechnie dostępne. Dostęp do tych rodzajów usług będzie warunkowy. Termin "dostęp warunkowy" jest często używany dla określenia systemów, które umożliwiają kontrolę nad dostępem do programów i usług. Systemy z dostępem warunkowym CA (Conditional Access) składają się trzech podstawowych bloków:

Uznaje się, że dobry system dostępu warunkowego jest elastyczny, otwarty, bazujący na technologii softwarowej kryptografii. System CA obejmuje sieć (typ i charakter), szyfrację informacji, autoryzację abonentów, systemy rozliczeń, zarządzanie programami, prowadzenie bazy danych, współpracę z innymi operatorami. System CA powinien być transparentny, to znaczy jego obecność nie może obniżać jakości danych ( obrazu, dźwięku) przy spełnieniu warunków prawidłowej deszyfracji sygnału. Idea systemu CA jest taka, aby sygnał "rozsiewany" w medium transmisyjne miał charakter przypadkowy, przypominał szum i nie niósł jako taki żadnej użytecznej treści multimedialnej. Dopiero prawidłowa deszyfracja w odbiorniku autoryzowanego abonenta przywróci pierwotną postać sygnału. Jest to realizowane przez skrambling, czyli mieszanie strumienia danych. Tylko w systemie DVB udało się uzgodnić wspólny algorytm skramblingu - Common Scrambling Algorithm. Zalety takiego rozwiązania zostaną opisane dalej. Szczegółów metody skramblingu nie publikuje się; są one dostępne dla producentów sprzętu pod warunkiem zapewnienia ich poufności. Działaniem skramblera steruje słowo kodowe CW (Control Word). Aby uniewożliwić ustalenie CW, zmienia się je co kilka sekund. CW powinno pochodzić z generatora pseudolosowego CWG ( Control Word Generator ). Zadaniem systemu CA jest szyfracja słowa kodowego z wykorzystaniem klucza (lub wielu kluczy w przypadku szyfracji wielopoziomowej) oraz informacji o autoryzowanych abonentach i transmisja wraz ze skramblowaną treścią w sieci. Użytkownicy dekodują sygnały używając adresowalnych modułów CASS (CAS Subsystem), najczęściej w postaci karty, tzw. Smart Card, używanej przez większość systemów europejskich. Smard Card mogą być uniwersalne lub współpracujące tylko z wybranym modelem odbiornika. Karta Smart zawiera część lub całość systemu CAS w postaci zaprogramowanego układu mikroprocesorowego, z "zaszytym" wewnątrz algorytmem deszyfracji wiadomości odzyskującym klucze. W procesie deszyfracji uczestniczy klucz użytkownika, zapisany na karcie, nie transmitowany w sieci. Ostatecznie, po odzyskaniu wszystkich kluczy uzyskuje się słowo CW sterujące deskramblerem. Algorytm deszyfracji jest ściśle związany z algorytmem szyfracji słów kodowych CW. Proces szyfracji wykorzystuje techniki kryptograficzne wysokiego poziomu, takie jak 3DES, RSA. Istnieje kilkanaście najpopularniejszych systemów szyfracji i transmisji kluczy. Operatorzy Pay TV mają możliwość wyboru systemu, jego zmiany i aktualizacji. Jest to konieczne w walce o zachowanie piractwa na możliwie niskim poziomie. Najważniejsi dostawcy systemów CA:

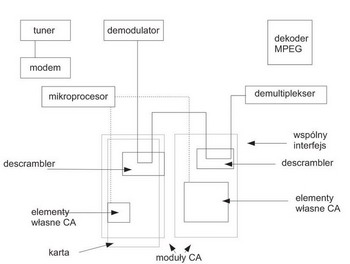

Tworzenie kluczy i ich transmisja  Rys.4 Schemat poglądowy systemu transmisji wykorzystującego dostęp warunkowy Słowa CW mają typowo 60 bitów i są zmieniane co 2 do 10 sekund. Informacja o słowach CW jest w zaszyfrowanej postaci transmitowana do odbiornika - w postaci wiadomości ECM (Entitlement Control Message). Wiadomości ECM zawierają także atrybuty programów, czyli warunki dostępu (Access Conditions). Jeśli poszczególne programy w strumieniu mają mieć zdefiniowane prawa dostępu, konieczne może być uaktualnianie ECM wraz z każdą ramką strumienia, czyli częściej niż względy bezpieczeństwa wymagają. Wiadomości ECM są umieszczone w strumieniu transportowym TS ( Transport Stream ) w tablicy określonej standardem MPEG-2. Proces szyfracji (ang. encrypt) słów CW jest uzależniony od wartości klucza SK (Service Key), zmienianej w odstępach czasu od miesiąca do roku. Klucz SK jest szyfrowany jako wiadomość EMM (Entitlement Management Message) wraz z informacją o subskrypcji każdego abonenta. Informacje o abonentach są na bieżąco aktualizowane dzięki systemowi SAS (Subscryber Authorization System). System SAS jest odpowiedzialny za szyfrację i dostarczanie kluczy. SAS jest nadzorowanego przez system SMS (Subscryber Management System) o charakterze biznesowym, określającym prawa poszczególnych abonentów do usług, programów, kanałów, itp. Ze względu na swój charakter wiadomości EMM mogą być transmitowane nie tylko wraz z głównym strumieniem TS, ale także innymi drogami, np. linią telefoniczną, kanałem zwrotnym sieci kablowej, poprzez kartę Smart. Wiadomości EMM są szyfrowane z użyciem kluczy Master Key, odpowiadających kluczom przydzielonym każdemu z użytkowników. Zakresy przydziału tych kluczy muszą być uzgodnione pomiędzy operatorami. O ile sposób transmisji wiadomości ECM i EMM podlega standaryzacji, to format ECM i EMM jest zależny od formatu biznesowego, systemu rozliczeń, itp. Rodzaje systemów dostepu warunkowego Istnieją dwa rodzaje systemów dostępu warunkowego, do których zaliczamy system SimulCrypt oraz system MultiCrypt. Simulcrypt używa wspólnego algorytmu scramblingu (Common Scrambling Algorithm) ustalonego przez ETSI. Ma to zapewnić kompatybilność z różnymi systemami CA. Operatorzy CAS używają wspólnego algorytmu skramblingu, ich skramblery pracują z użyciem tych samych słów CW, ale stosują własne systemy szyfracji ECM i EMM. Pozwala to na implementację modułów CA różnych dostawców. Podobnie w odbiornikach IRD deskramblery są standardowe, ale moduły CA zależne od systemu CA. Dany odbiornik może obsługiwać jeden lub więcej systemów CA (zgromadzonych w bibliotece CA), przy czym elementy CAS są na stałe związane z odbiornikiem i zmiana systemu CAS wymaga wymiany sprzętu. Multicrypt to system otwarty, eliminujący z odbiornika IRD blok dostępu warunkowego. Cały blok CAS, włącznie z układem deskramblingu umieszczony jest w oddzielnym module dołączanym do odbiornika poprzez złącze CI (Common Interface). Odbiornik może posiadać kilka złącz CI dla kilku systemów CA. Złącze CI wywodzi się i odpowiada komputerowemu interfejsowi PCMCIA. Rozwiązanie takie upraszcza budowę odbiornika i praktycznie w całości go standaryzuje, pozwalając na zdrową konkurencję pomiędzy producentami sprzętu i szeroki wybór modeli dla użytkowników. Aktualizacja systemu CAS dotyczy wówczas tylko wymiany modułu CASS, zrealizowanego jako układ współpracujący z kartą Smart. Odbiornik nie wymaga żadnej aktualizacji, pod warunkiem poprawnej współpracy z nowym modułem CAS. Mimo tych zalet Multicrypt jest słabo rozpowszechniony. Zadecydowała o tym niechęć operatorów CAS ze względu na relatywnie większe koszty Multicrypt w porównaniu z Simulcrypt.  Rys.5 Koncepcja wspólnego interfejsu Źródła: [5][9] |

|

|

|

|

.: 2007 | Daniel Tuzimek. © Wszelkie prawa zastrzeżone :. |